\\ Home Page : Pubblicazioni

Di seguito gli articoli e le fotografie pubblicati nella giornata richiesta.

Articoli del 16/05/2026

Di Alex (pubblicato @ 11:00:00 in Capolavori e Patrimonio UNESCO, letto 35 volte)

Vista aerea del castello di Conwy con le otto torri cilindriche e le mura concentriche, su uno sperone roccioso sul mare.

Tra il 1283 e il 1289, Re Edoardo I finanziò l'erezione del Castello di Conwy nel Galles settentrionale, riversando l'immane somma di quindicimila sterline nelle casse dei costruttori guidati dal savoiardo Master James of St. George. La fortezza rappresenta l'apice dell'ingegneria militare altomedievale, ma l'amara derisione dell'algebra militare avvenne nel 1401, quando cadde non per un'innovazione balistica, ma per un inganno imbarazzante. LEGGI TUTTO L'ARTICOLO

Bonus Video

L'apoteosi dell'ingegneria militare medievale

Analizzando la topografia e il disegno geometrico del Castello di Conwy con gli occhi di un ingegnere militare dell'epoca, si comprende immediatamente la calcolata soppressione di tutti i vettori d'attacco tradizionali che aveva reso vulnerabili le fortezze precedenti. Il castello, di forma rettangolare allungata, si erge sopra uno sperone di nuda roccia costiera che si protende verso l'estuario del fiume Conwy, una scelta deliberata di posizionamento che rendeva scientificamente impossibile per i minatori avversari scavare cunicoli di sottominamento sotto le fondamenta, una tecnica standard per il crollo delle mura dell'epoca, che consisteva nello scavare gallerie sotto le fortificazioni per poi incendiarne i puntelli di legno, causando il cedimento dell'intera struttura. La roccia viva su cui poggia il castello, granitica e compatta, avrebbe richiesto mesi o anni di lavoro per essere scalfita con gli strumenti rudimentali del tredicesimo secolo, rendendo l'assedio minerario una prospettiva del tutto impraticabile per qualsiasi esercito medievale, per quanto ben equipaggiato e determinato. Otto torri cilindriche, tre sul lato nord rivolto verso il mare, tre sul lato sud verso la città, e due torri gemelle a protezione dell'ingresso principale, spezzano il perimetro esterno del castello, annullando completamente gli angoli ciechi che caratterizzavano i vecchi mastii quadrangolari, nei quali un attaccante poteva avvicinarsi alle mura rimanendo coperto dal tiro dei difensori. La forma cilindrica delle torri offriva inoltre una resistenza superiore agli attacchi di artiglieria primitiva, come i trabucci e i mangani che lanciavano pietre di grandi dimensioni, poiché la superficie curva tendeva a deviare i proiettili piuttosto che assorbirne l'impatto frontalmente come avrebbe fatto una superficie piana. Le torri erano posizionate a distanze calcolate per offrire campi di tiro perfettamente sovrapposti, permettendo agli arcieri e ai balestrieri di sventagliare l'artiglieria e i dardi trasversalmente sui fianchi degli attaccanti, colpendo i soldati nemici da due direzioni contemporaneamente nel momento in cui tentavano di avvicinarsi alle mura o di attraversare il fossato. Il castello era inoltre dotato di un sistema di porte multiple e barbacani, strutture fortificate esterne che creavano un percorso a gomito obbligato per chiunque volesse accedere all'interno, costringendo gli attaccanti a rallentare, a esporre il fianco non protetto dello scudo e a subire il tiro da più direzioni contemporaneamente. Dal punto di vista della statica pura e della metrica di assedio, la fortezza concentrica del Maestro James era la traslazione matematica dell'inespugnabilità, un'opera d'arte ingegneristica che sembrava aver anticipato e neutralizzato ogni possibile strategia offensiva conosciuta all'epoca. Le mura concentriche, due cinte murarie separate da un cortile intermedio, creavano una difesa a strati in cui la caduta della cinta esterna non comprometteva l'integrità della cinta interna, permettendo ai difensori di ritirarsi ordinatamente e continuare a resistere anche dopo aver perso la prima linea di difesa. La complessità e il costo della costruzione furono enormi, con quindicimila sterline del tredicesimo secolo che corrisponderebbero a molti milioni di sterline attuali, una somma che testimonia l'importanza strategica che Edoardo I attribuiva alla sottomissione del Galles e al controllo del territorio gallese.

L'illusione della resistenza assoluta

La dissezione storica degli eventi che hanno segnato la vita operativa del Castello di Conwy denuncia però spietatamente l'asimmetria letale della guerra medievale e, più in generale, di ogni conflitto umano: l'involucro di pietra, per quanto spesso e ben progettato, protegge efficacemente dalle minacce che provengono dall'esterno, ma è completamente impotente di fronte alla putrefazione che inizia all'interno, al lento ma inesorabile deterioramento della disciplina, del morale e della razionalità della guarnigione che lo presidia. La rigidità del sito su base rocciosa, che rendeva impossibile l'assedio minerario, ne compromise tuttavia l'indipendenza logistica prolungata in caso di blocco terrestre e navale, poiché la mancanza di un ampio spazio pianeggiante intorno al castello limitava la possibilità di immagazzinare grandi quantità di cibo, acqua e foraggio per gli animali all'interno delle mura. I pozzi interni al castello, per quanto profondi, non garantivano una riserva idrica sufficiente per sostenere una guarnigione numerosa per mesi, e le scorte alimentari erano limitate dalla capacità degli scantinati e dei magazzini. Quando nel gelido inverno del 1294, durante la rivolta gallese guidata da Madog ap Llywelyn, le forze ribelli cinsero d'assedio la roccaforte, tagliando le vie di rifornimento terrestri e impedendo l'arrivo di navi di soccorso via mare, la formidabile guarnigione e le spesse pareti di pietra dovettero sottomettersi al freddo calcolo della fame, il nemico più spietato e implacabile di tutti, che non si può respingere con frecce o pietre e che colpisce difensori e aggressori con la stessa indifferenza. Conwy non cedette formalmente, non venne presa d'assalto e le sue mura rimasero intatte, ma la sua tenuta si ridusse alla tenacia disperata dello stesso re Edoardo I, che si trovava personalmente all'interno del castello con la sua corte, e che dovette umiliarsi distribuendo il suo pregiato e limitato vino personale per calmare il collasso psicologico delle guardie, assetate, affamate e sfinite dal lungo assedio invernale, un episodio che rivela quanto la resistenza umana sia limitata da bisogni primari che nessuna architettura, per quanto avanzata, può eliminare. La fortezza, progettata per resistere ai colpi dei trabucci e agli attacchi della cavalleria, si rivelò paradossalmente vulnerabile alla logistica, alla catena di approvvigionamento e alla psicologia della fame, elementi che gli ingegneri militari tendevano a sottovalutare o a considerare problemi di competenza dei comandanti piuttosto che dei costruttori. L'illusione della resistenza assoluta, della fortezza inespugnabile che può resistere indefinitamente a qualsiasi assedio, si infranse non contro una nuova arma o una tattica innovativa, ma contro la realtà materiale che anche il più potente dei re ha bisogno di mangiare e bere ogni giorno, e che le scorte, per quanto abbondanti, sono sempre limitate e destinate a esaurirsi.

La caduta per inganno e la fallibilità del protocollo umano

Tuttavia, l'amara derisione dell'algebra militare del Maestro James of St. George, la dimostrazione più eclatante dei limiti di ogni difesa puramente fisica di fronte all'ingegno e all'inganno umani, avvenne più di un secolo dopo, il primo aprile del 1401, una data che gli storici hanno tramandato con un misto di stupore e ironia. La più avanzata, costosa e apparentemente inossidabile macchina da guerra che l'Inghilterra avesse mai costruito cadde non per un'innovazione balistica, non per un nuovo tipo di cannone o di ariete, non per la superiorità numerica degli attaccanti, non per la fame o per la malattia, ma per un inganno tanto audace quanto imbarazzante nella sua semplicità. Due cugini del leader ribelle gallese Owain Glyndŵr, i fratelli Rhys ap Twdwr e Gwilym ap Twdwr, escogitarono un piano di infiltrazione che aggirava completamente l'imponente apparato difensivo del castello senza bisogno di abbattere una sola pietra o di scavalcare un solo merlo. I due, travestiti da falegnami impiegati per le riparazioni ordinarie del castello, si presentarono alla porta principale nell'orario consueto di ingresso degli artigiani e dei lavoratori, con gli attrezzi del mestiere in spalla e un atteggiamento naturale e disinvolto. La guardia alla porta, ingannata dai travestimenti e probabilmente anche un po' distratta o disattenta, aprì il cancello senza sospettare nulla, permettendo ai due ribelli di entrare nel perimetro interno del castello. Una volta all'interno, Rhys e Gwilym sguainarono le spade nascoste sotto gli abiti da lavoro e scannarono le sentinelle ignare che presidiavano il cortile e le scale della torre principale, in un massacro silenzioso e fulmineo che non diede il tempo ai difensori di organizzare una reazione. Dopo aver eliminato le sentinelle, i due aprirono le porte principali dall'interno, abbassarono i ponti levatoi e fecero segnale alle forze gallesi nascoste nelle vicinanze, che irruppero nel castello prendendone il controllo in pochi minuti, con perdite minime e senza alcuna battaglia degna di questo nome. La conquista del Castello di Conwy da parte di due soli uomini travestiti da falegnami dimostra matematicamente come la fortificazione geometrica più avanzata sia del tutto irrilevante quando i vettori d'attacco operano non attraverso la forza bruta o la tecnologia, ma attraverso le falle del protocollo comportamentale umano, le debolezze della percezione, dell'attenzione e della fiducia. Migliaia di tonnellate di calcare accuratamente tagliato e assemblato, decine di migliaia di sterline spese in anni di costruzione, il genio ingegneristico del più grande costruttore di castelli dell'epoca, furono bypassate dall'ingenuità, dalla distrazione o dalla semplice routine di un singolo organismo carbonioso, la guardia alla porta, incaricato di sorvegliare la serratura ma tradito dalla sua stessa natura umana, fatta di stanchezza, abitudine, desiderio di completare il turno e tornare a casa. La lezione del Castello di Conwy trascende la storia militare medievale e parla alla condizione umana universale: ogni sistema di difesa, per quanto sofisticato, ha un punto debole che non è fatto di metallo o di pietra, ma di carne, sangue e neuroni, e quel punto debole può essere sfruttato non solo dalla violenza, ma dall'astuzia, dall'inganno, dalla paziente osservazione delle abitudini altrui. Il castello che nessuna armata avrebbe potuto conquistare cadde per un trucco da teatranti, due uomini con una buona storia e un po' di sangue freddo, e il suo destino è un monito per tutte le epoche: la sicurezza perfetta è un'illusione, perché dipende sempre, in ultima analisi, dalla perfezione degli esseri umani che la gestiscono, e nessun essere umano è perfetto.

Il Castello di Conwy sopravvive ancora oggi, imponente e austero sulle sue rocce, meta di turisti e appassionati di storia militare. Ma il suo insegnamento più profondo non riguarda le pietre, le torri o le mura, ma i due uomini travestiti da falegnami che bussarono alla porta un primo aprile del 1401, dimostrando che la più grande vulnerabilità di ogni fortezza è, e sarà sempre, la fallibilità della mente umana incaricata di custodirne le chiavi.

Di Alex (pubblicato @ 10:00:00 in Medicina e Tecnologia, letto 57 volte)

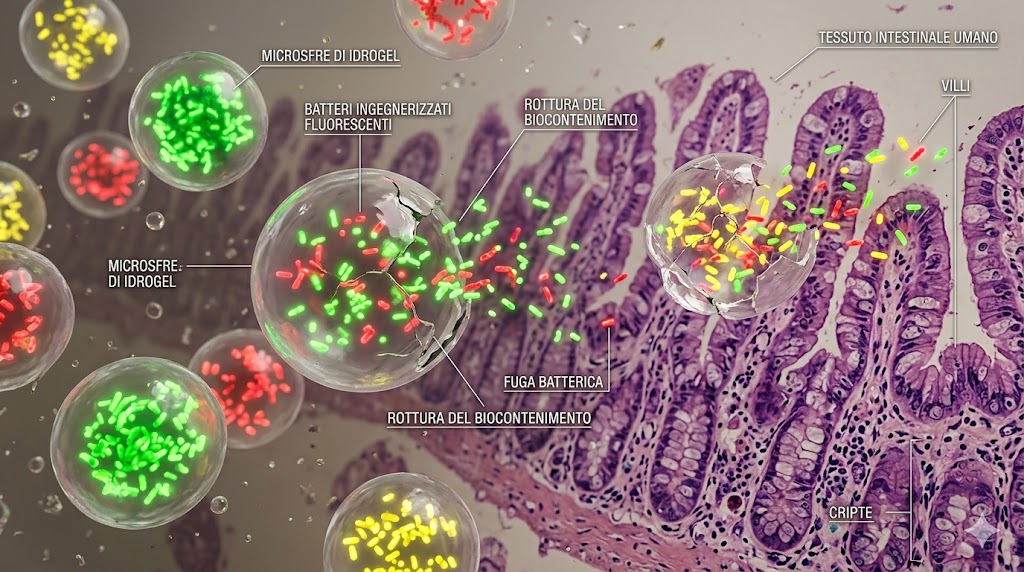

Sferoidi di idrogel traslucido contenenti colonie batteriche fluorescenti, su sfondo di tessuto intestinale umano in sezione.

La medicina contemporanea sta transitando dalla somministrazione di molecole inerti alla semina di macchine biologiche reattive. L'ingegneria del microbioma umano mira a curare malattie metaboliche tramite l'innesto di consorzi batterici geneticamente modificati nel lume intestinale. Ma l'incapsulamento di batteri programmati in idrogel polimerici nasconde una trappola biomeccanica: l'equilibrio di trazione tra la forza di turgore della colonia e la tenacia del contenitore. LEGGI TUTTO L'ARTICOLO

Bonus Video

L'architettura dei consorzi batterici ingegnerizzati

L'ingegneria del microbioma umano rappresenta una delle frontiere più promettenti e allo stesso tempo più rischiose della medicina contemporanea, un campo di ricerca che mira a curare malattie metaboliche, obesità, diabete, scompensi cardiovascolari, malattie infiammatorie intestinali e persino disturbi neurologici tramite l'innesto di "consorzi batterici" geneticamente modificati nel lume intestinale o in altri distretti dell'organismo. A differenza dei probiotici tradizionali, che somministrano batteri non modificati o selezionati per proprietà benefiche generiche, i consorzi batterici ingegnerizzati sono progettati con precisione molecolare per svolgere funzioni metaboliche specifiche, come la degradazione di composti tossici, la produzione di molecole terapeutiche, o la modulazione del sistema immunitario. I ceppi batterici più comunemente utilizzati come piattaforme per queste modifiche genetiche includono l'Escherichia coli Nissle 1917, un ceppo probiotico di E. coli con una lunga storia di uso sicuro in ambito clinico, caratterizzato da proprietà anti-infiammatorie e da una ridotta virulenza rispetto ai ceppi patogeni della stessa specie. Un altro ceppo molto utilizzato è il Lactococcus lactis, un batterio lattico Gram-positivo considerato generalmente riconosciuto come sicuro dall'ente regolatorio statunitense FDA e ampiamente impiegato nell'industria alimentare per la produzione di formaggi e latticini fermentati. I ricercatori hanno inoltre sviluppato varianti di Bacteroides, un genere batterico che domina il microbioma intestinale umano rappresentando fino al trenta per cento di tutti i batteri presenti nel colon, capaci di metabolizzare e convertire il colesterolo sistemico in coprostanolo o colesterolo solfato, due forme non assorbibili dall'intestino che vengono eliminate con le feci, riducendo così i livelli di colesterolo nel sangue e il rischio di malattie cardiovascolari. I consorzi batterici ingegnerizzati non sono costituiti da un singolo ceppo, ma da più ceppi diversi che collaborano in una rete metabolica di precisione chirurgica, in cui il prodotto di scarto di un ceppo diventa la materia prima per il ceppo successivo, creando una catena di trasformazioni biochimiche che sarebbe impossibile realizzare con un singolo organismo. Questa architettura modulare permette di distribuire il carico metabolico tra più ceppi specializzati, riducendo lo stress su ciascuna popolazione e aumentando la robustezza complessiva del sistema, poiché il fallimento di un ceppo può essere compensato dagli altri, almeno in parte.

Le capsule di idrogel come materiali viventi impiantabili

Per dominare la proliferazione di questi eserciti microbici ingegnerizzati in ambienti fisiologici complessi e caotici come l'intestino umano, caratterizzato da movimenti peristaltici, variazioni di pH, presenza di enzimi digestivi, bile e una miriade di altri batteri competitori, è stata sviluppata la tecnologia degli ILM, acronimo di Implantable Living Materials, ovvero materiali viventi impiantabili. In questa tecnologia, i batteri ingegnerizzati vengono incapsulati in idrogel polimerici biocompatibili, matrici tridimensionali di polimeri reticolati che assorbono grandi quantità di acqua senza dissolversi, creando un microambiente protetto e controllato all'interno del quale i batteri possono crescere e svolgere le loro funzioni metaboliche senza entrare direttamente in contatto con il sistema immunitario dell'ospite. Il polimero più utilizzato per la preparazione di questi idrogel è l'alcool polivinilico, noto anche con l'acronimo PVA, un polimero sintetico biodegradabile, biocompatibile e già approvato per molte applicazioni mediche come lenti a contatto, ricostruzioni cartilaginee e medicazioni per ferite. L'idrogel di PVA viene strutturato in domini nanocristallini interconnessi attraverso cicli di congelamento e scongelamento che inducono la formazione di legami idrogeno stabili tra le catene polimeriche, oppure tramite reticolazione chimica con agenti come il glutaraldeide o l'acido borico. La porosità dell'idrogel, cioè la dimensione media dei pori e la loro interconnessione, può essere controllata variando la concentrazione del polimero, il grado di reticolazione e le condizioni di formazione, permettendo di ottimizzare il materiale per il passaggio di nutrienti e prodotti di scarto, bloccando al contempo la fuoriuscita dei batteri ingegnerizzati. I batteri incapsulati vengono dotati di biosensori geneticamente codificati, circuiti genici complessi capaci di rilevare specifici segnali ambientali e di attivare risposte programmate. Ad esempio, i batteri possono essere ingegnerizzati per rilevare la presenza di lattoni omoserinici AHL, molecole segnale utilizzate da molti batteri patogeni per la comunicazione intercellulare tramite quorum sensing, e in risposta a questo segnale innescare la propria apoptosi programmata o lisi condizionata, rilasciando molecole terapeutiche come la pyocina chimerica, una proteina battericida progettata per uccidere selettivamente i patogeni senza danneggiare i batteri commensali benefici. In alternativa, i biosensori possono essere progettati per rilevare citochine infiammatorie prodotte dall'ospite, come il fattore di necrosi tumorale alfa o l'interleuchina-6, e in risposta secernere molecole anti-infiammatorie come l'interleuchina-10 o il fattore di crescita trasformante beta, modulando localmente la risposta immunitaria senza gli effetti collaterali sistemici dei farmaci tradizionali.

Il braccio di ferro biomeccanico e il rischio di rottura

Ma questo costrutto ingegneristico, per quanto sofisticato e affascinante nella sua complessità molecolare, svela una trappola biomeccanica di eccezionale pericolosità, un problema fondamentale che i biologi sintetici tendono a sottovalutare o ignorare nella loro attenzione focalizzata sui circuiti genetici e sulle funzioni metaboliche. Esiste un braccio di ferro fisico incessante e inevitabile tra la spinta di turgore generata da una colonia batterica in attiva replicazione cellulare e le proprietà meccaniche dei materiali sintetici utilizzati per l'incapsulamento. I batteri, come tutte le cellule viventi, esercitano una pressione di turgore sulla parete cellulare e sull'ambiente circostante a causa della differenza di concentrazione osmotica tra l'interno della cellula, ricco di soluti, e l'esterno. In una colonia batterica in rapida crescita, questa pressione si amplifica enormemente a causa dell'aumento del numero di cellule e della loro stretta vicinanza, generando forze propulsive collettive di entità titanica su scala microscopica. Studi di meccanobiologia hanno misurato pressioni di crescita batterica dell'ordine di centinaia di kilopascal, equivalenti a diverse atmosfere, sufficienti a deformare o addirittura fratturare molti materiali polimerici se applicate in modo persistente. L'idrogel che costituisce la capsula di incapsulamento deve possedere due proprietà meccaniche in conflitto tra loro. Deve essere sufficientemente "rigido", in termini di modulo elastico, per non cedere passivamente alla dilatazione interna causata dalla crescita batterica, mantenendo la sua integrità strutturale e la sua funzione di barriera tra i batteri e l'ospite. Contemporaneamente, deve essere sufficientemente "tenace" in termini di resistenza alla propagazione di cricche e fratture, per non cristallizzarsi diventando fragile di fronte alle torsioni e alle deformazioni organiche del corpo ospite, come le contrazioni muscolari della parete intestinale, la peristalsi che muove il contenuto intestinale avanti e indietro, e gli urti meccanici associati al movimento del corpo. L'ingegneria dei materiali fatica drammaticamente a soddisfare queste due metriche ortogonali, poiché i meccanismi che aumentano la rigidità di un polimero tendono generalmente a diminuirne la tenacità, e viceversa. Se l'incapsulamento cede per affaticamento meccanico prolungato, dopo settimane o mesi di esposizione ai cicli di carico e scarico generati dalla peristalsi intestinale e dalla pressione di crescita batterica, il disastro non è un semplice fallimento terapeutico con perdita di efficacia del trattamento, ma una massiccia e potenzialmente catastrofica rottura del biocontenimento con rilascio incontrollato di batteri ingegnerizzati nell'ecosistema dell'ospite. Batteri programmati sinteticamente, dotati di circuiti genetici non presenti in natura progettati per alterare profondamente il quadro lipidico, metabolico o immunitario dell'ospite, si riverserebbero senza regolazione nel lume intestinale o, peggio ancora, attraverso eventuali microlesioni della mucosa, nel torrente circolatorio e nei tessuti profondi. Poiché questi batteri sono stati progettati per sopravvivere e proliferare nell'ambiente intestinale e per svolgere funzioni metaboliche potenzialmente molto potenti, una loro fuoriuscita incontrollata potrebbe innescare imprevedibili tempeste metaboliche, squilibri elettrolitici, reazioni immunitarie severe o, nel caso di migrazione sistemica, una sepsi o uno shock anafilattico incontrollabile, potenzialmente letali per il paziente. L'hubris del controllo biologico, la presunzione di poter progettare e governare sistemi viventi complessi, poggia interamente su un sottilissimo e fragile strato di polimero spesso poche decine o centinaia di micron, esposto a cicli infiniti di pressione cinetica in un ambiente aggressivo e imprevedibile, l'intestino umano, con tutte le sue variabilità individuali e patologiche.

La biologia sintetica sta costruendo castelli di complessità molecolare su fondamenta di materiali la cui tenuta meccanica è ancora inadeguata per le applicazioni cliniche più ambiziose. Prima di poter seminare eserciti di batteri ingegnerizzati nei corpi dei pazienti, dovremo imparare a costruire prigioni polimeriche che sappiano essere al tempo stesso rigide e tenaci, un ossimoro materiale che la scienza dei polimeri non ha ancora risolto, e che potrebbe richiedere decenni di ricerca prima di trovare una soluzione praticabile.

Di Alex (pubblicato @ 09:00:00 in Storia degli scienziati, letto 72 volte)

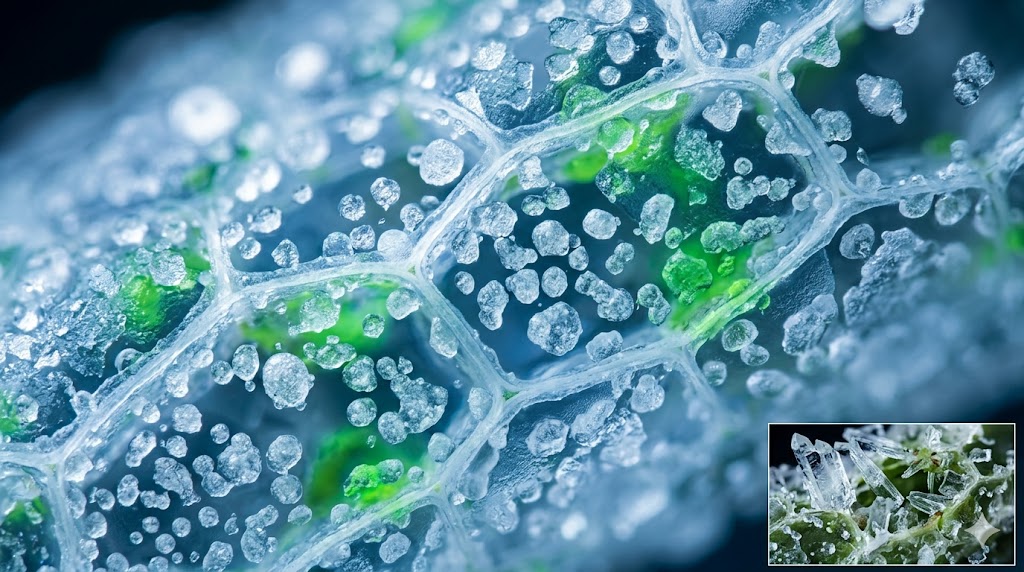

Primo piano di micro-cristalli di ghiaccio amorfi che preservano la struttura cellulare di un tessuto vegetale, con effetto microscopico a fluorescenza.

I meccanismi della natura non concedono sconti alle leggi della termodinamica. La distruzione della materia biologica durante il congelamento non è causata dal freddo in sé, ma dalla geometria del transito di fase dell'acqua. Nel 1924, Clarence Birdseye brevettò un processo rivoluzionario di surgelazione rapida, trasformando l'industria alimentare mondiale senza però risolvere la sua vulnerabilità intrinseca. LEGGI TUTTO L'ARTICOLO

Bonus Video

La geometria letale del congelamento lento

Se analizziamo chirurgicamente il processo di congelamento a livello cellulare, comprendiamo il vero genio dell'intuizione di Birdseye e, contemporaneamente, le ragioni profonde del fallimento di tutti i suoi predecessori. Prima delle sue innovazioni, i pionieri della refrigerazione come Enoch Piper e William Davis applicavano un metodo di congelamento lento, che estrarrà il calore dai tessuti biologici a un ritmo insufficiente per preservarne l'integrità strutturale. In questo regime termico, l'acqua extracellulare, ghiacciando per prima a causa della sua minore concentrazione di soluti rispetto all'ambiente intracellulare, aumenta drasticamente la concentrazione di sali e molecole organiche disciolte nel fluido ancora liquido. Questo squilibrio osmotico richiama irresistibilmente i fluidi intracellulari verso l'esterno, attraverso le membrane cellulari, in un disperato tentativo di ristabilire l'equilibrio chimico violato dal processo di congelamento. Questa migrazione forzata di acqua dalle cellule verso lo spazio extracellulare permette la nucleazione e la successiva crescita incontrollata di macro-cristalli di ghiaccio, strutture cristalline di dimensioni paragonabili o addirittura superiori a quelle delle cellule stesse. Questi macro-cristalli agiscono come microscopici bisturi, lacerando e perforando irreversibilmente le membrane lipidiche cellulari, quelle stesse membrane che costituiscono la barriera fondamentale tra l'interno ordinato della cellula e il caotico ambiente esterno. Il meccanismo di danno cellulare durante il congelamento lento è essenzialmente meccanico: i cristalli di ghiaccio non si limitano a occupare spazio, ma tagliano, lacerano e distruggono fisicamente le strutture cellulari, trasformando tessuti perfettamente organizzati in un ammasso caotico di detriti biologici. Al momento dello scongelamento, le conseguenze di questa distruzione strutturale diventano immediatamente evidenti: le cellule sventrate rilasciano i loro fluidi interni, disperdendo nel mezzo circostante tutti i composti che prima erano ordinatamente confinati al loro interno. Il risultato sensoriale è un alimento molle, acquoso, privo di consistenza e di sapore, drammaticamente diverso dall'originale fresco sia nelle proprietà organolettiche che nel valore nutrizionale. Il fenomeno di lacerazione cellulare indotta dai macro-cristalli rappresenta una transizione di fase irreversibile dal punto di vista termodinamico: una volta che le membrane sono state distrutte, nessuna successiva manipolazione termica può ripristinare l'integrità cellulare originale. I tessuti congelati lentamente subiscono una degradazione strutturale che li rende di fatto incomparabili, dal punto di vista qualitativo, con i tessuti freschi o con quelli sottoposti a processi di congelamento più rapidi. Questo principio fondamentale della criobiologia era stato compreso solo in modo intuitivo da Birdseye durante la sua permanenza in Labrador, dove aveva osservato come i pesci congelati istantaneamente nelle gelide acque artiche mantenessero intatte le loro proprietà anche dopo mesi di conservazione.

L'innovazione tecnica della surgelazione rapida

Birdseye introdusse macchinari industriali capaci di forzare un drastico abbattimento termico sotto pressione, sfruttando principi fisici radicalmente diversi da quelli impiegati nei sistemi di refrigerazione tradizionali. Il suo primo brevetto significativo descriveva un apparato che utilizzava una soluzione di cloruro di calcio portata a una temperatura di meno 45 gradi Fahrenheit, corrispondenti a circa meno 42 gradi Celsius, fatta scorrere su doppie cinghie metalliche tra le quali veniva inserito il prodotto da congelare. Questa configurazione permetteva un trasferimento di calore estremamente rapido dalla superficie dell'alimento al fluido refrigerante, grazie all'elevata conducibilità termica del cloruro di calcio in soluzione e all'ampia superficie di contatto assicurata dalle cinghie metalliche. Una seconda configurazione, ancora più efficiente dal punto di vista termodinamico, sfruttava l'evaporazione dell'ammoniaca a una temperatura di meno 25 gradi Fahrenheit all'interno di piastre cave posizionate a sandwich attorno al prodotto alimentare. L'ammoniaca, grazie al suo elevato calore latente di vaporizzazione, assorbe quantità enormi di energia termica dall'alimento durante il passaggio dallo stato liquido a quello gassoso, producendo un raffreddamento straordinariamente rapido ed efficiente. Con questo metodo, Birdseye riusciva a portare un blocco di carne spesso cinque centimetri alla temperatura di 0 gradi Fahrenheit, corrispondente a meno 18 gradi Celsius, in appena novanta minuti, un tempo di congelamento drammaticamente inferiore rispetto alle ore o addirittura ai giorni richiesti dai metodi tradizionali. La rapidità del processo di congelamento cambia radicalmente la cinetica di nucleazione e accrescimento dei cristalli di ghiaccio all'interno dei tessuti biologici. A velocità di raffreddamento così elevate, la nucleazione dei cristalli di ghiaccio avviene simultaneamente in un numero enorme di siti all'interno del tessuto, sia nell'ambiente extracellulare che in quello intracellulare. Questo fenomeno di nucleazione massiva impedisce la formazione di pochi grandi cristalli, producendo invece una miriade di micro-cristalli di dimensioni estremamente ridotte, spesso dell'ordine del micron o inferiore. I micro-cristalli di ghiaccio così formatisi non hanno dimensioni sufficienti per lacerare le membrane cellulari, la cui struttura lipidica possiede una notevole elasticità e capacità di deformarsi senza rompersi a contatto con cristalli di dimensioni submicroscopiche. L'effetto complessivo della surgelazione rapida è la preservazione quasi integrale dell'architettura cellulare e tissutale, con il mantenimento delle proprietà organolettiche e nutrizionali dell'alimento originale. I prodotti surgelati con il metodo Birdseye, scongelati e cotti, risultano praticamente indistinguibili dai prodotti freschi, un risultato straordinario che ha rivoluzionato l'industria alimentare mondiale e le abitudini di consumo di miliardi di persone. Le macchine progettate da Birdseye divennero la base tecnologica per la nascita dell'industria dei surgelati, che oggi muove centinaia di miliardi di dollari all'anno e nutre intere popolazioni con prodotti conservati per mesi o addirittura anni.

L'instabilità termodinamica e la fragile catena del freddo

Sotto questa geniale manipolazione dell'entropia si cela una crepa strutturale gravissima che la società contemporanea ignora per pura convenienza economica e logistica. L'alimento surgelato non è affatto un sistema stabile dal punto di vista termodinamico, bensì un sistema ad altissima tensione energetica, mantenuto in uno stato metastabile dalla continua sottrazione di calore all'ambiente circostante. I micro-cristalli di ghiaccio prodotti dalla surgelazione rapida sono intrinsecamente instabili da un punto di vista termodinamico, poiché la loro elevata superficie specifica li rende energeticamente meno favoriti rispetto a cristalli di dimensioni maggiori. I micro-cristalli "bramano" letteralmente di fondersi per ricristallizzarsi in forme più estese e termodinamicamente più stabili, in un fenomeno noto come accrescimento di Ostwald o maturazione di Ostwald. Questo processo di ricristallizzazione procede tanto più rapidamente quanto più alta è la temperatura di conservazione, ed è particolarmente favorito dalle fluttuazioni termiche che inevitabilmente si verificano durante il trasporto, lo stoccaggio e la distribuzione dei prodotti surgelati. La conservazione di questo stato metastabile richiede la perfezione assoluta e ininterrotta della cosiddetta "catena del freddo", una sequenza di anelli logistici ciascuno dei quali deve mantenere il prodotto a temperature sufficientemente basse da inibire la ricristallizzazione. Ogni singola fluttuazione energetica nei magazzini frigoriferi, ogni temporaneo sbalzo di temperatura durante il carico e scarico delle merci, ogni guasto anche breve dei sistemi di refrigerazione nei camion o nei container, innesca irreversibili processi di micro-scongelamento e successiva ricristallizzazione. Durante questi eventi termici avversi, i micro-cristalli più piccoli fondono parzialmente, e l'acqua così liberata si deposita sulla superficie dei cristalli più grandi, che crescono a spese dei più piccoli in un processo di autoamplificazione. La nostra civiltà ha delegato l'integrità della propria catena alimentare globale a una rete elettrica fragile e vulnerabile, esposta a blackout, guasti tecnici, eventi meteorologici estremi e attacchi informatici. Questa dipendenza sistemica rappresenta una vulnerabilità strategica di dimensioni enormi, poiché un'interruzione prolungata dell'approvvigionamento energetico in ampie porzioni di territorio tramuterebbe tonnellate di risorse alimentari in materia necrotica nel giro di poche ore. Negli Stati Uniti, si stima che circa un terzo di tutto il cibo prodotto venga sprecato lungo la catena di distribuzione, e una frazione significativa di questo spreco è attribuibile proprio a rotture della catena del freddo. Durante i grandi blackout che hanno colpito il Nordest degli Stati Uniti nel 2003 o l'Italia nello stesso anno, interi magazzini di alimenti surgelati sono andati perduti in poche ore, con perdite economiche di centinaia di milioni di dollari. Il sistema di surgelazione rapida ideato da Birdseye, per quanto geniale, ha semplicemente spostato il problema dalla qualità del congelamento alla perfezione logistica, creando una dipendenza critica da infrastrutture energetiche la cui resilienza è tutt'altro che garantita.

La surgelazione rapida rappresenta una delle più grandi innovazioni tecnologiche del ventesimo secolo, capace di preservare il cibo in modo quasi miracoloso, ma la sua stessa efficacia ha reso la società umana dipendente da una catena logistica incredibilmente fragile, esposta a rischi sistemici che potrebbero rivelarsi catastrofici in caso di crisi energetica prolungata o collasso delle infrastrutture.

Di Alex (pubblicato @ 08:00:00 in Linux e Open Source, letto 64 volte)

Telefono cellulare che mostra un lucchetto digitale fratturato su sfondo di codice crittografico, con impronte digitali umane sovrapposte.

Il bisogno di controllo crittografico genera soluzioni matematicamente titaniche ma psicologicamente labili. Aegis Authenticator è un'applicazione open-source per la gestione dei token 2FA, progettata per gli algoritmi TOTP e HOTP. Si pone come roccaforte zero-knowledge in reazione all'egemonia di cloud provider come Authy, ma la sua forza crittografica sposta semplicemente il punto di rottura dalla macchina all'utente. LEGGI TUTTO L'ARTICOLO

Bonus Video

L'architettura di sicurezza zero-knowledge

Aegis Authenticator rappresenta una risposta radicale al problema della sicurezza dei token di autenticazione a due fattori, progettata per utenti che non si fidano dei servizi cloud e preferiscono mantenere il controllo esclusivo dei propri segreti crittografici. L'applicazione, disponibile esclusivamente per piattaforme Android, blinda i token TOTP e HOTP confinandoli in un database criptato, chiamato Vault, che viene archiviato strettamente in locale sul dispositivo dell'utente, senza alcuna sincronizzazione automatica su server di terze parti. Questo approccio zero-knowledge si contrappone esplicitamente all'egemonia di provider come Authy, Google Authenticator e Microsoft Authenticator, i quali, per comodità dell'utente, sincronizzano automaticamente copie dei segreti di autenticazione sui propri server cloud, creando un ulteriore potenziale vettore d'attacco per gli hacker che potrebbero compromettere queste infrastrutture centralizzate. L'algoritmo di cifratura utilizzato da Aegis per proteggere il Vault è il rinomato standard AES-256, che opera in modalità GCM, acronimo di Galois Counter Mode, una modalità operativa che combina la cifratura dei dati con un meccanismo di autenticazione che assicura sia la riservatezza che l'integrità delle informazioni memorizzate. L'AES-256 è considerato militarmente robusto e attualmente inviolabile con le tecnologie esistenti, poiché una ricerca esaustiva della chiave di duecentocinquantasei bit richiederebbe un numero di tentativi talmente elevato da essere computazionalmente impossibile anche utilizzando tutti i computer del mondo combinati. La modalità GCM aggiunge un ulteriore strato di protezione, generando un tag di autenticazione che permette di rilevare qualsiasi manomissione del database, impedendo ad un attaccante di modificare i token anche se riuscisse a ottenere accesso fisico al file criptato. La chiave di sblocco del Vault può essere generata in due modi differenti: tramite l'impronta biometrica, sfruttando l'Android Keystore che memorizza in modo sicuro le chiavi crittografiche nell'hardware del dispositivo, oppure tramite una Master Password scelta dall'utente. Nel caso della Master Password, la stringa inserita dall'utente subisce una pesante trasformazione attraverso l'algoritmo di derivazione della chiave scrypt, progettato specificamente per essere computazionalmente costoso e resistente agli attacchi a forza bruta condotti con hardware specializzato come gli ASIC o le GPU. L'algoritmo scrypt richiede una quantità significativa di memoria e potenza di calcolo per derivare la chiave dalla password, rendendo proibitivi gli attacchi che tentano milioni di combinazioni al secondo, e proteggendo così anche password relativamente deboli da tentativi di cracking automatizzati.

La trappola della disciplina umana

L'esame chirurgico di questa architettura apparentemente inattaccabile mostra come la forza crittografica esasperata, spinta ai suoi estremi teorici, sposti semplicemente il punto di rottura dalla macchina alla biologia fallibile dell'utente, creando un nuovo vettore di vulnerabilità basato sulla psicologia umana anziché sulle debolezze algoritmiche. I puristi della privacy applaudono con entusiasmo l'assenza del cloud automatico, vedendo in questa scelta progettuale l'unico modo per garantire che i propri segreti di autenticazione non finiscano mai nelle mani di terze parti potenzialmente malevole o di governi intrusivi. Tuttavia, questa stessa scelta delega integralmente la sopravvivenza dell'identità digitale dell'utente alla sua disciplina personale nel gestire backup manuali del database criptato, un compito che richiede conoscenze tecniche non banali e un'attenzione costante che la stragrande maggioranza degli utenti non possiede o non è disposta a mantenere nel tempo. Il backup dei token 2FA in Aegis deve essere eseguito manualmente dall'utente, esportando il Vault criptato in un file che deve poi essere trasferito su un supporto di storage sicuro e separato dal dispositivo principale, come un'unità USB criptata, un NAS ridondante con protezione RAID, o un servizio di cloud storage di fiducia, contraddicendo in parte la filosofia zero-knowledge originale. Nel mondo reale, governato dall'entropia termodinamica e dall'imprevedibilità degli eventi, l'atto distrattivo o la sfortuna agiscono inesorabilmente. Se il dispositivo mobile su cui è installato Aegis cade in mare, viene distrutto in un incidente, subisce un corto circuito fatale per un'infiltrazione d'acqua, o semplicemente smette di funzionare per un guasto hardware della scheda madre o della memoria flash, e l'utente ha trascurato o procrastinato la complessa catena di backup locale, il lucchetto matematico dell'AES-256 si trasforma istantaneamente da strumento di protezione in una tomba algoritmica dalla quale i token non possono essere più estratti. L'utente si ritrova improvvisamente escluso da tutti i servizi che proteggevano con l'autenticazione a due fattori: account email, social media, servizi bancari online, piattaforme di lavoro, criptovalute, e qualsiasi altro servizio che richiedeva il secondo fattore per l'accesso. Il recupero di questi account, se possibile, richiede procedure lunghe e complesse di verifica dell'identità, spesso con tempi di attesa di settimane e con il rischio che alcuni account vadano persi definitivamente se i servizi non prevedono meccanismi di recupero alternativi efficaci.

La vulnerabilità biometrica e il lockout permanente

Inoltre, molti utenti, consapevoli della fragilità del sistema basato sulla Master Password che richiede di ricordare una stringa complessa e potenzialmente lunga, mascherano questa vulnerabilità utilizzando lo sblocco biometrico, basato sulle impronte digitali o sul riconoscimento facciale, per comodità quotidiana, delegando all'hardware del telefono la gestione della chiave di cifratura del Vault. I dati biometrici, tuttavia, non possiedono l'entropia revocabile che caratterizza le password tradizionali, poiché un'impronta digitale compromessa, catturata da un attaccante tramite una fotografia ad alta risoluzione o tramite un sensore falso, o resa inaccessibile a causa di un incidente che danneggia le dita dell'utente con ustioni o tagli profondi, non può essere semplicemente "reimpostata" o modificata come si farebbe con una password dimenticata. L'impronta digitale è una caratteristica biologica immutabile dell'individuo, e una volta che la sua riservatezza è compromessa o che l'accesso ad essa viene meno per ragioni fisiche, la chiave di cifratura del Vault diventa permanentemente inaccessibile senza possibilità di recupero, a meno che l'utente non abbia preventivamente configurato un metodo di backup alternativo basato su password. L'impalcatura crittografica di Aegis è impeccabile contro gli attacchi di uno stato-nazione con risorse immense, o contro un hacker remoto che cerca di violare il sistema dall'esterno, ma è strutturalmente cieca alla principale causa di disastro logico nel mondo reale: la negligenza ordinaria, la procrastinazione, la distrazione, l'incidente fortuito. Chi abbraccia questa applicazione nella speranza di massimizzare la propria sicurezza digitale baratta il rischio statisticamente minimo di un'esfiltrazione dei propri token dai server cloud di Authy o Google con l'enorme, silente e spesso sottovalutato rischio di un lockout auto-inflitto e permanente, causato dalla perdita o dal guasto del dispositivo fisico su cui i token sono custoditi.

La sicurezza perfetta è un miraggio, un'illusione matematica che non tiene conto della fragilità umana. Aegis rappresenta un'estremizzazione affascinante del principio di autosufficienza crittografica, ma la sua stessa perfezione tecnica diventa la sua più grave debolezza sistemica, poiché concentra tutto il rischio nell'anello più debole della catena: la memoria, la disciplina e la fortuna dell'utente, elementi che nessun algoritmo potrà mai rendere inviolabili.

Fotografie del 16/05/2026

Nessuna fotografia trovata.

Microsmeta Podcast

Microsmeta Podcast Feed Atom 0.3

Feed Atom 0.3

Think different!

Think different!

(p)Link

(p)Link Commenti

Commenti Storico

Storico Stampa

Stampa