\\ Home Page : Articolo

HANNO SUPPORTATO DIGITAL WORLDS INVIANDO PRODOTTI DA RECENSIRE

|

|

|

|

|

KDE Connect: Le vulnerabilità critiche e le asimmetrie temporali nel protocollo di accoppiamento loc

Di Alex (del 13/05/2026 @ 14:00:00, in Software e Sicurezza, letto 82 volte)

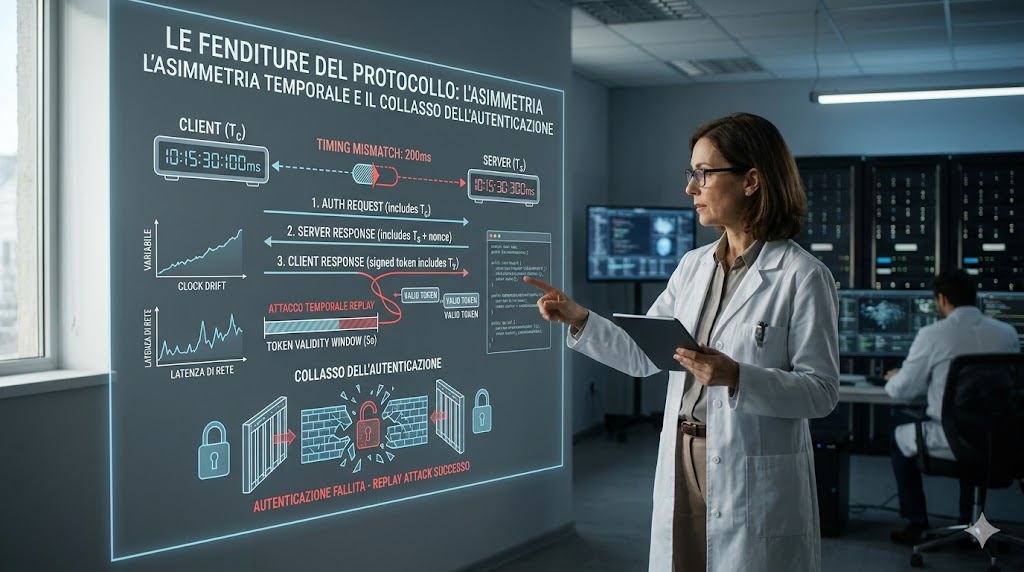

Rappresentazione di Le Fenditure del Protocollo: L'Asimmetria Temporale e il Collasso dell'Autenticazione

La convergenza degli ecosistemi digitali, l'illusione di un continuum dove dispositivi mobili Android o iOS e stazioni di lavoro PC scambiano vettori di dati, notifiche, appunti condivisi e flussi di controllo multimediale, richiede un canale di comunicazione sotterraneo estremamente fluido. L'applicazione open source KDE Connect fornisce esattamente questo substrato, operando attraverso le reti Wi-Fi locali (LAN) in un apparente trionfo di comodità e produttività . Le promesse di blindatura sono esplicite e rassicuranti: i trasferimenti di dati evitano categoricamente l'instradamento sui server cloud di internet, e l'intero traffico di payload è codificato attraverso il rigoroso protocollo crittografico TLS (Transport Layer Security, preferibilmente v1.2 o superiore), lavorando in combinazione con SFTP per il montaggio protetto dei filesystem. Superficialmente, l'architettura appare come una fortezza invalicabile. Una dissezione chirurgica delle sue prime meccaniche di contatto, tuttavia, smaschera la letale compiacenza della progettazione di rete.

Video Approfondimento AI

Contesto e Dinamiche

Il protocollo di base necessita di una fase preliminare di scoperta (discovery). Per trovarsi reciprocamente in un mare di indirizzi IP silenziosi, KDE Connect si affida storicamente all'invio di pacchetti UDP (User Datagram Protocol) in broadcast su tutta la sottorete. L'UDP è, per sua natura fondamentale, un vettore di trasmissione senza connessione e completamente privo di verifica crittografica intrinseca; un grido nel buio. La falla etichettata come CVE-2025-32900 ha esposto in modo spietato come l'assenza di autenticazione in questa precisa frazione di secondo permettesse a un aggressore, in agguato sulla stessa rete, di falsificare i dati di un pacchetto UDP. Iniettando nomi di dispositivo fittizi o alterando il tipo di hardware per falsificare l'icona visualizzata, l'attaccante poteva manipolare temporaneamente l'interfaccia dell'utente (vulnerabilità CWE-348), inducendolo tramite ingegneria sociale ad accoppiarsi con una macchina ostile prima che la vera stretta di mano TLS potesse erigere le sue difese.

Il panico istituzionale per correggere questa lacuna ha portato all'implementazione del cosiddetto "Protocollo versione otto" (presente nelle versioni post-marzo duemilaventicinque), nel tentativo di trasferire le informazioni di identità su tunnel TLS sicuri. Eppure, la fretta riparatrice ha innescato un rischio strutturale esponenzialmente più devastante: la CVE-2025-66270, classificata come Critica. Il nuovo protocollo prevedeva uno scambio diviso di due pacchetti per l'individuazione sicura: il primo per interrogare lo stato di associazione (pairing, senza autenticazione), il secondo per identificare positivamente il dispositivo che si sta collegando.

| Tipo di Vulnerabilità | Meccanica del Protocollo Sfruttato | Vettore di Ingresso | Impatto Strutturale |

|---|---|---|---|

| CVE-2025-32900 (Media) | Broadcast UDP in chiaro | Falsificazione dati interfaccia | Confusione utente, potenziale errato accoppiamento. |

| CVE-2025-66270 (Critica) | Protocollo Versione 8 (Doppio Pacchetto) | Disallineamento degli ID dispositivo | Bypass totale dell'autenticazione; impersonificazione di un nodo fidato. |

L'errore logico è di una negligenza matematica agghiacciante: il codice dell'algoritmo ometteva brutalmente di verificare che l'ID del dispositivo contenuto nel primo pacchetto coincidesse inoppugnabilmente con l'ID fornito nel secondo pacchetto. Un predatore cibernetico posizionato sulla medesima rete locale (come reti di aeroporti o alberghi, vettori perfetti di minaccia) poteva sfruttare questa asimmetria temporale. Inviando per primo l'ID di un dispositivo sconosciuto o non associato (che bypassa le routine di autenticazione crittografica rigida in quanto considerato innocuo) e inserendo furtivamente nel secondo pacchetto l'ID di un dispositivo legittimamente associato e fidato (che l'aggressore aveva precedentemente intercettato), il sistema veniva ingannato frontalmente.

Analisi Strutturale

Il risultato era il collasso dell'intero paradigma di sicurezza: l'aggressore assumeva i privilegi completi del dispositivo autorizzato, accedendo ai trasferimenti file e al controllo remoto, saltando del tutto l'autenticazione crittografica RSA. L'unico rimedio immediato suggerito dagli sviluppatori è stato l'arresto forzato dell'applicazione su reti non fidate. Questa meccanica svela una verità scomoda: le superfici d'attacco più letali nell'informatica non risiedono quasi mai nella violazione matematica della crittografia forte, ma nelle suture logiche temporali sbrigative impiegate per inizializzare le connessioni prima che il lucchetto scatti.

Nessun commento trovato.

Disclaimer

L'indirizzo IP del mittente viene registrato, in ogni caso si raccomanda la buona educazione.

L'indirizzo IP del mittente viene registrato, in ogni caso si raccomanda la buona educazione.

Microsmeta Podcast

Microsmeta Podcast Feed Atom 0.3

Feed Atom 0.3

Think different!

Think different!

Articolo

Articolo  Storico

Storico Stampa

Stampa