\\ Home Page : Storico (inverti l'ordine)

Di seguito tutti gli interventi pubblicati sul sito, in ordine cronologico.

Di Alex (del 08/06/2026 @ 15:00:00, in Amici animali, letto 280 volte)

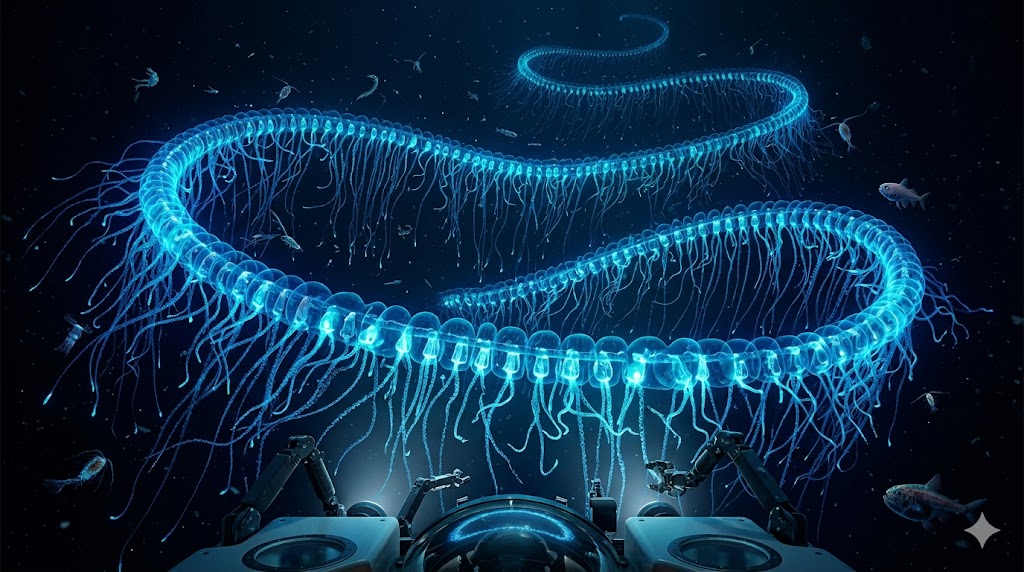

Il sifonoforo gigante Praya dubia emette luce azzurra nelle profondità oceaniche.

Bonus Video

Anatomia di una colonia superorganismo

La Praya dubia appartiene all’ordine dei sifonofori, un gruppo di cnidari idrozoi che sfida la definizione stessa di individuo, poiché non è un singolo animale ma una colonia galleggiante composta da migliaia di polipi e meduse specializzati, geneticamente identici ma morfologicamente differenziati. Ogni modulo, o zoide, svolge una funzione specifica: i pneumatofori, a forma di campana, regolano la galleggiabilità secernendo gas; i nectofori, disposti in serie, pulsano ritmicamente per la propulsione; i gastrozooidi digeriscono le prede e distribuiscono il nutrimento attraverso un sistema di canali interni; i palponi, armati di tentacoli urticanti, catturano plancton e piccoli pesci; infine, i gonozooidi producono uova e spermatozoi per la riproduzione. La colonia di Praya dubia si dispiega orizzontalmente nell’acqua come un lungo nastro traslucido, la cui estremità anteriore è sormontata da un grande pneumatoforo piriforme, mentre la porzione posteriore si sfila in un sottile filamento punteggiato di tentacoli. Le prime descrizioni scientifiche risalgono alla spedizione Challenger (1872-1876), durante la quale i biologi marini, estraendo con delicatezza gli organismi dalle reti a strascico, rimasero impressionati dalla lunghezza delle colonie, che spesso superavano i venti metri. Misurazioni più recenti, effettuate con veicoli a comando remoto (ROV) in zone pelagiche profonde, hanno documentato esemplari di oltre quaranta metri, facendo di Praya dubia uno degli animali più lunghi del pianeta, secondo soltanto ad alcune specie di vermi nemertini e, forse, alla balenottera azzurra, sebbene il confronto sia fuorviante perché la colonia è costituita da un asse centrale sottilissimo, spesso meno di un centimetro di diametro, sul quale gli zooidi sono inseriti come perle su un filo. La trasparenza dei tessuti, dovuta alla quasi totale assenza di pigmenti, rende la colonia estremamente difficile da osservare se non quando i ROV illuminano i tentacoli carichi di cnidocisti, che appaiono come una cascata di minuscoli aghi. I gastrozooidi, dotati di una bocca circondata da labbra mobili, sono capaci di ingerire prede di dimensioni anche cospicue, se confrontate con il diametro del corpo, grazie a una muscolatura radiale che dilata l’apertura orale. La colonia non possiede un sistema nervoso centrale: ogni zoide riceve stimoli locali e li trasmette attraverso una rete di neuroni diffusi, ma non esiste un “cervello” che coordini il comportamento dell’intera struttura. Ciononostante, le osservazioni in situ mostrano una sorprendente sincronia nei movimenti dei nectofori, che si contraggono in onde coordinate per mantenere la colonia in assetto orizzontale, suggerendo l’esistenza di segnali elettrici o chimici propagati lungo l’asse. L’alimentazione avviene in modo passivo: la colonia, spinta lentamente dalle correnti oceaniche, lascia pendere i tentacoli come una rete invisibile, e quando un copepode o una larva di pesce urta contro una cnidocisti, lo cnidociglio scatta iniettando una tossina paralizzante, dopodiché il tentacolo si contrae e trasferisce la preda al gastrozooide più vicino. La complessità di questa organizzazione, che ricorda un’unica creatura ma è in realtà una federazione di cloni, continua a interrogare i biologi evolutivi sulle transizioni tra individuo e colonia, fornendo un modello prezioso per comprendere l’origine della pluricellularità. Bioluminescenza e strategia predatoria

Uno degli aspetti più affascinanti di Praya dubia è la capacità di emettere una debole luce azzurro-verde, prodotta dalla reazione tra una luciferina e l’enzima luciferasi, localizzata in cellule specializzate dette fotociti, distribuite lungo i tentacoli e sui bordi dei gastrozooidi. La bioluminescenza nei sifonofori assolve funzioni diverse, dalla difesa all’attrazione delle prede, e nel caso di Praya dubia sembra fungere prevalentemente da richiamo per i piccoli crostacei che costituiscono la sua dieta. In un ambiente dove la luce solare non penetra oltre i duecento metri, il debole bagliore emesso dai tentacoli rappresenta un segnale raro e irresistibile per gli organismi planctonici, molti dei quali possiedono fotorecettori sensibili alle basse intensità luminose. Le riprese effettuate con telecamere a basso livello di luce mostrano colonie di Praya dubia sospese nell’oscurità come collane di fioche stelle, le cui pulsazioni luminose seguono un ritmo irregolare che potrebbe simulare la presenza di prede più piccole. La luce azzurra si propaga lontano nell’acqua, perché le lunghezze d’onda corte sono quelle meno assorbite dal mezzo marino, e ciò permette al sifonoforo di attirare prede anche da distanze di diversi metri. Una volta che un crostaceo si avvicina, urta inevitabilmente uno dei tentacoli, le cui cnidocisti si scaricano in millesimi di secondo, iniettando un veleno a base di proteine citolitiche e neurotossiche che immobilizza la vittima quasi istantaneamente. Il bagliore residuo, inoltre, potrebbe servire a confondere i predatori: in alcune specie affini è stato osservato che, quando la colonia viene disturbata, tutti i fotociti si accendono simultaneamente producendo un lampo abbagliante, un meccanismo di startle che disorienta l’aggressore e concede alla colonia il tempo di fuggire grazie ai movimenti dei nectofori. La composizione chimica della luciferina di Praya dubia non è stata ancora completamente caratterizzata, ma studi preliminari suggeriscono che sia simile a quella della medusa Aequorea victoria, la cui proteina verde fluorescente (GFP) ha rivoluzionato la biologia molecolare. La possibilità di isolare e clonare i geni responsabili della bioluminescenza dei sifonofori apre prospettive interessanti per applicazioni biotecnologiche, come lo sviluppo di biosensori in grado di emettere luce in presenza di specifiche molecole inquinanti. Tuttavia, la fragilità estrema delle colonie di Praya dubia, che si disgregano appena vengono portate in superficie a causa della decompressione, rende estremamente difficile ottenere campioni integri per le analisi di laboratorio. Gli studi attuali si basano principalmente su osservazioni in situ e su campioni fissati con metodi delicati, ma i progressi della spettrometria di massa e della trascrittomica stanno cominciando a permettere l’identificazione delle proteine coinvolte nella produzione di luce anche a partire da minuscoli frammenti di tessuto. Record di lunghezza e ciclo vitale

La lunghezza di Praya dubia è stata oggetto di dibattito per tutto il Novecento, perché i primi esemplari misurati venivano spesso danneggiati durante il recupero e si spezzavano in più frammenti. Le stime iniziali, basate su porzioni di colonie raccolte con reti a chiusura istantanea, indicavano lunghezze massime intorno ai venti-venticinque metri, ma già nel 1963 una spedizione oceanografica danese nel Mare di Norvegia riferì di aver osservato da un batiscafo una colonia che si estendeva per oltre trentacinque metri. Con l’avvento dei ROV di profondità, a partire dagli anni Novanta, i biologi hanno potuto filmare intere colonie senza danneggiarle, e i dati raccolti nel Pacifico settentrionale e nell’Oceano Indiano hanno restituito lunghezze di quaranta metri e oltre, con un record non confermato di circa quarantasei metri registrato al largo delle Hawaii. La colonia non nasce con quelle dimensioni: il ciclo vitale inizia con un uovo fecondato che si sviluppa in una larva planula natante, la quale si fissa temporaneamente a un substrato o vive libera e produce per gemmazione il primo zoide, il protozoide. A partire da questo, per gemmazione successiva, si forma l’asse stoloniale e, su di esso, si differenziano gli altri moduli. La crescita avviene in maniera lineare per aggiunta di nuovi gruppi di zooidi all’estremità posteriore, mentre i moduli più vecchi, quelli anteriori, possono degenerare ed essere riassorbiti, cosicché la lunghezza della colonia fluttua nel tempo. Non è noto quanto viva un esemplare di Praya dubia, ma alcune stime basate sui tassi di crescita osservati in laboratorio in specie affini suggeriscono che potrebbero essere necessari diversi anni per raggiungere le dimensioni massime, e che le colonie più lunghe siano anche le più vecchie. La riproduzione sessuale è affidata ai gonozooidi, che rilasciano gameti nell’acqua; dopo la fecondazione, la larva planula va a costituire una nuova colonia geneticamente distinta, mentre la riproduzione asessuata per gemmazione garantisce l’espansione della colonia stessa. Questa duplice modalità riproduttiva consente a Praya dubia di colonizzare rapidamente le acque pelagiche profonde, ma la sua distribuzione rimane discontinua e poco conosciuta, perché le campagne oceanografiche sono costose e soltanto una minima frazione degli oceani è stata esplorata con mezzi adeguati. La maggior parte degli avvistamenti proviene da canyon sottomarini, zone di risalita di acque profonde ricche di nutrienti, dove la densità di plancton è sufficiente a sostenere colonie così grandi. Importanza ecologica e osservazioni

Sebbene raramente visibile, Praya dubia svolge un ruolo non trascurabile nelle reti trofiche pelagiche, fungendo da predatore di plancton e da preda occasionale per tartarughe marine, pesci luna e altri grandi migratori oceanici. Le sue colonie, nonostante la lunghezza, sono costituite quasi esclusivamente da acqua e hanno una biomassa estremamente ridotta, ma la loro capacità di concentrare il nutrimento proveniente dagli strati superficiali, attraverso la cattura di neve marina e organismi planctonici, le rende un importante anello di trasferimento energetico verso le profondità. Inoltre, i tentacoli urticanti di Praya dubia costituiscono un rifugio mobile per piccoli pesci e crostacei che, immuni alle cnidocisti, si aggirano tra i filamenti, sfuggendo ai propri predatori e nutrendosi dei resti delle prede catturate dal sifonoforo. Queste associazioni commensali sono state documentate per la prima volta grazie alle telecamere ad alta definizione installate sui ROV, che hanno mostrato minuscoli anfipodi e larve di pesce muoversi agilmente tra i tentacoli senza subire danni. La tutela delle popolazioni di Praya dubia non è attualmente oggetto di misure specifiche, ma l’impatto dei cambiamenti climatici sulla stratificazione degli oceani e sull’acidificazione potrebbe alterare la distribuzione del plancton di cui il sifonoforo si nutre, con conseguenze difficili da prevedere. Per ora, questo fantasma delle profondità rimane uno dei segreti meglio custoditi del pianeta blu, un simbolo di quanto ancora ci sia da scoprire sotto la superficie del mare. Praya dubia incarna l’enigma della vita pelagica, un superorganismo che sfida le nostre categorie biologiche e ci ricorda che gli abissi oceanici nascondono creature di una bellezza e complessità quasi aliene.

Di Alex (del 08/06/2026 @ 14:00:00, in Storia delle scoperte mediche, letto 268 volte)

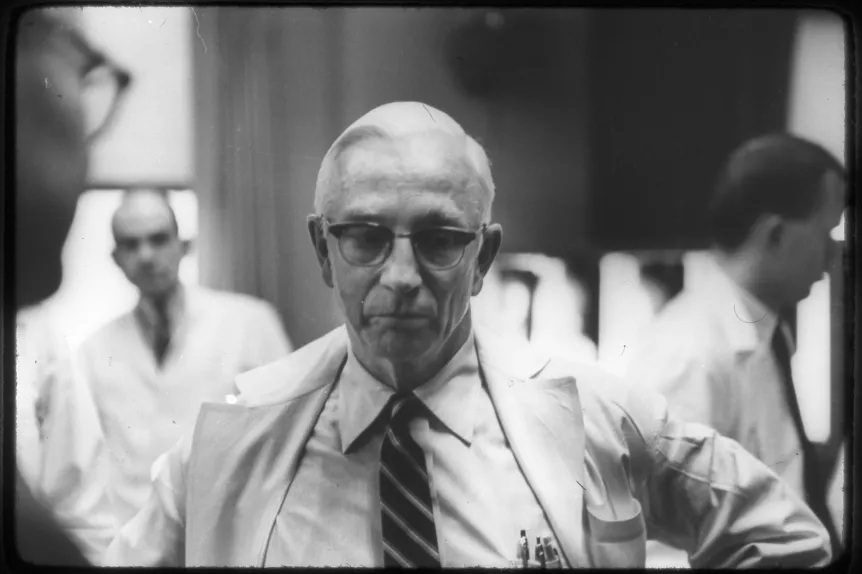

Owen Wangensteen esegue un intervento chirurgico negli anni Trenta.

Bonus Video

La sfida mortale dell’occlusione intestinale

Fino ai primi decenni del Novecento l’occlusione intestinale meccanica, sia essa dovuta a briglie aderenziali post‑operatorie, ernie strozzate o volvoli, rappresentava un evento quasi invariabilmente letale. La mortalità superava il 60-70% anche nei reparti chirurgici più attrezzati, perché la distensione progressiva delle anse intestinali provocava una cascata fisiopatologica inarrestabile: il sequestro di liquidi nel lume e nello spessore della parete intestinale causava ipovolemia, mentre l’aumento della pressione intraluminale comprimeva i capillari della mucosa, innescando ischemia, traslocazione batterica, peritonite e infine shock settico. I chirurghi dell’epoca, armati soltanto di enterostomie temporanee e di drenaggi rudimentali, osservavano impotenti il deterioramento del paziente, spesso aggravato da vomito incoercibile e squilibri elettrolitici che nessuna terapia infusionale poteva correggere efficacemente. La decompressione manuale mediante enterotomia, praticata come extrema ratio, esponeva il malato a infezioni peritoneali massicce e non risolveva il problema del ristagno a monte. Nei manuali di chirurgia pubblicati tra il 1890 e il 1920 si legge un senso di sconforto: il trattamento dell’ileo paralitico o meccanico veniva liquidato con poche righe che suggerivano clisteri caldi, applicazioni di borse dell’acqua calda e, nei casi disperati, la semplice sedazione con oppiacei. La mortalità elevatissima rendeva urgente una soluzione che potesse svuotare il tubo digerente senza aprire l’addome, mantenendo il paziente in condizioni stabili fino a quando la causa dell’ostruzione non fosse rimossa chirurgicamente o si fosse risolta spontaneamente. Il principio fisico della decompressione era noto da decenni: già nel 1880 Kussmaul aveva sperimentato l’introduzione di un tubo nello stomaco per rimuoverne il contenuto, ma la manovra, eseguita a intermittenza, offriva solo un sollievo temporaneo. La comunità accademica cercava un sistema di aspirazione continua e regolabile, capace di vincere la resistenza del contenuto viscoso e di adattarsi alle fluttuazioni pressorie generate dalla peristalsi, ma nessuno, prima di Owen Wangensteen, riuscì a immaginare e realizzare un dispositivo clinicamente affidabile che potesse essere lasciato in situ per ore o giorni. Il problema era aggravato dal fatto che i materiali a disposizione – tubi di gomma rossa facilmente collassabili – e l’assenza di fonti di vuoto costante negli ospedali rendevano tecnicamente improba qualsiasi forma di aspirazione prolungata. Fu in questo contesto di urgenza clinica e di fervore inventivo che il giovane capo della chirurgia del Minnesota affrontò la questione, deciso a trasformare la fisiopatologia dell’ostruzione in un problema meccanico risolubile con un apparecchio semplice e a basso costo. La sua formazione lo aveva reso particolarmente sensibile all’importanza dei dettagli tecnici: durante il tirocinio in Germania aveva assistito a interventi di Billroth e Mikulicz, assorbendo da loro l’abitudine a mettere a punto strumenti chirurgici personalizzati. Tornato negli Stati Uniti, Wangensteen cominciò a raccogliere dati su decine di pazienti ricoverati d’urgenza, annotando meticolosamente i livelli di distensione addominale, le pressioni intragastriche misurate con manometri ad acqua e le correlazioni tra l’entità del meteorismo e la comparsa di vomito o di segni di sofferenza intestinale. I suoi appunti, oggi conservati presso la Wangensteen Historical Library, mostrano una progressione di idee che va da semplici cateteri vescicali modificati fino a un sistema di aspirazione a caduta, in cui il vuoto era generato dalla differenza di altezza tra due bottiglie collegate. L’intuizione fondamentale arrivò nel 1931, quando Wangensteen comprese che solo un’aspirazione dolce ma ininterrotta poteva impedire il riformarsi del ristagno gassoso e liquido, mantenendo il tubo pervio grazie al flusso costante. La sua genialità fu di combinare un sondino duodenale di Levin con una fonte di depressione regolabile in modo da non superare mai i 20-30 cm d’acqua, preservando così la mucosa da lesioni da suzione. Il dispositivo, assemblato con materiali che si potevano reperire in qualsiasi farmacia ospedaliera, venne testato dapprima su cani, poi su volontari sani e infine su un gruppo di pazienti con ileo paralitico post-operatorio, ottenendo risultati immediatamente sorprendenti: entro poche ore la distensione si riduceva, il vomito cessava e i segni di tossicità sistemica regredivano. I dettagli della procedura vennero pubblicati su JAMA con una modestia che oggi appare quasi disarmante, ma l’articolo segnò una svolta epocale nella chirurgia addominale. La tecnica si diffuse con una rapidità inusuale per l’epoca, anche perché Wangensteen, anziché brevettarla, inviò disegni e istruzioni dettagliate a chiunque gliene facesse richiesta, convinto che un progresso del genere appartenesse all’intera umanità. Questa scelta etica, in netto contrasto con le consuetudini commerciali del tempo, gli valse la stima incondizionata dei colleghi ma lo privò di qualsiasi ritorno economico: un produttore avrebbe potuto ricavare una fortuna dalla commercializzazione del set Wangensteen. Negli anni successivi il sistema venne perfezionato con l’aggiunta di valvole di sicurezza e di raccordi standardizzati, ma il principio fisico rimase sostanzialmente invariato fino all’avvento delle pompe elettriche negli anni Sessanta. L’aspirazione nasogastrica continua divenne una manovra universale insegnata in ogni scuola di medicina, riducendo la mortalità da occlusione intestinale a percentuali inferiori al 10% e permettendo ai chirurghi di procrastinare l’intervento fino al raggiungimento di condizioni ottimali del paziente. L’impatto fu tale che, durante la Seconda Guerra Mondiale, le unità chirurgiche da campo alleate adottarono una versione semplificata del dispositivo, salvando migliaia di feriti con traumi addominali che avrebbero altrimenti sviluppato ileo paralitico letale. La letteratura successiva al 1945 conta centinaia di pubblicazioni che confermano l’efficacia del metodo, ma poche ricordano che il suo ideatore non guadagnò un centesimo dall’invenzione. Wangensteen continuò a dirigere il dipartimento di chirurgia del Minnesota fino al 1967, formando una generazione di chirurghi tra i quali spicca Christian Barnard, il pioniere del trapianto cardiaco. Morì nel 1981 lasciando un’eredità che va ben oltre la tecnica di aspirazione: la sua biblioteca storica, la sua etica del dono scientifico e il suo impegno per l’insegnamento costituiscono ancor oggi un modello di riferimento. Ogni volta che un sondino nasogastrico viene posizionato in un pronto soccorso o in una sala operatoria, si rinnova il tributo a un uomo che seppe unire la precisione dell’ingegnere, la compassione del medico e la lungimiranza del filantropo. La nascita dell’aspirazione continua

Il cuore dell’innovazione di Wangensteen risiedeva in un concetto sorprendentemente semplice: sfruttare la forza di gravità per generare una depressione costante e delicata, evitando i picchi di vuoto che avrebbero potuto ledere la parete gastrica o risucchiare la mucosa all’interno dei fori del sondino. Partendo da un’idea precedente, quella del drenaggio a caduta utilizzato per le ferite infette, Wangensteen collegò un sondino di Levin di calibro 16 French a un tubo di gomma che scendeva fino a una bottiglia di raccolta posta sul pavimento. Per regolare l’intensità della suzione, introdusse una seconda bottiglia, rialzata su un supporto, nella quale l’aria poteva entrare attraverso un tubo la cui estremità inferiore pescava a una profondità prefissata in un liquido; quando il vuoto nel sistema superava la pressione idrostatica corrispondente, l’aria veniva aspirata attraverso l’acqua, riportando la depressione al valore desiderato. In pratica, si trattava di un manometro a liquido che funzionava da valvola di sicurezza, un capolavoro di semplicità meccanica che qualunque infermiera poteva preparare in pochi minuti. I primi tentativi clinici furono condotti su un giovane marinaio con ileo paralitico dopo un’appendicectomia complicata: il suo addome, teso come un tamburo, si sgonfiò in meno di due ore, la dispnea migliorò sensibilmente e il paziente, che sembrava destinato a morire, venne dimesso guarito dieci giorni dopo. Wangensteen riferì il caso in una conferenza tenuta all’American College of Surgeons, mostrando diapositive con le radiografie dell’addome prima e dopo il trattamento, immagini che lasciarono l’uditorio sbalordito. Quella presentazione aprì le porte a una collaborazione con altri ospedali universitari, che iniziarono a richiedere protocolli scritti e campioni del set. Con un gesto che oggi definiremmo “open source”, il chirurgo rispose inviando non solo i piani costruttivi ma anche scatole di tubi e raccordi preconfezionati, accompagnati da un biglietto che raccomandava di non lesinare sulla lunghezza del sondino per evitare che la punta rimanesse nell’esofago. La pubblicazione formale su JAMA nel 1932, intitolata “Continuous aspiration in the treatment of intestinal obstruction”, conteneva già i dati di 58 casi trattati con successo e un’analisi delle complicanze, che includevano l’occlusione del sondino da parte di detriti alimentari e l’irritazione faringea, risolte con l’introduzione di un filo metallico per mantenere pervio il lume e con un’accurata lubrificazione a base di glicerina. Ciò che colpisce, rileggendo l’articolo, è l’onestà intellettuale con cui Wangensteen riconobbe i limiti della tecnica: l’aspirazione non poteva risolvere un’ostruzione meccanica già consolidata, come un’ernia strozzata, ma poteva mantenere il paziente in vita fino all’intervento, trasformando un’emergenza drammatica in una procedura elettiva. Fu proprio questa lucidità a fare la differenza: la comunità chirurgica smise di considerare l’ileo come una catastrofe irreparabile e iniziò a sviluppare protocolli di rianimazione preoperatoria che comprendevano, accanto all’aspirazione, la somministrazione di plasma e di soluzioni elettrolitiche. Il metodo si diffuse anche grazie alla propaganda fatta da alcuni ex pazienti, come un commerciante di cereali di St. Paul che, sopravvissuto a un volvolo del sigma, regalò al reparto di Wangensteen un intero lotto di flaconi di vetro soffiato su misura. L’invenzione ebbe risonanza internazionale: il chirurgo inglese Zachary Cope la descrisse come “il più importante progresso nella chirurgia addominale dai tempi di Lister”, e ospedali londinesi e parigini inviarono propri assistenti a Minneapolis per apprendere la tecnica direttamente dall’ideatore. Parallelamente, Wangensteen continuava a lavorare su varianti del dispositivo, tra cui un modello portatile per i pazienti da trasporto e uno per l’aspirazione duodenale selettiva, che trovò applicazione nello studio della secrezione pancreatica. Ogni passo avanti era condiviso senza remore: in un’epoca in cui i brevetti medici stavano diventando sempre più comuni, la sua scelta di rinunciare a qualsiasi diritto esclusivo apparve quasi sovversiva, ma perfettamente coerente con la sua concezione del sapere come bene comune. Questo atteggiamento gli costò critiche da parte di alcuni colleghi, che lo accusavano di impedire lo sviluppo di una produzione industriale di qualità, ma Wangensteen ribatteva che l’uniformità produttiva sarebbe arrivata spontaneamente non appena gli ospedali avessero imposto standard ai fornitori, come in effetti avvenne nel dopoguerra. Le sue convinzioni etiche, radicate in una profonda fede luterana e in un’educazione scandinava severa, non vacillarono mai: quando un’azienda di Chicago gli offrì una percentuale sulle vendite di un “Wangensteen tube” preconfezionato, egli rifiutò con una lettera in cui scriveva “il mio compenso è già stato pagato dalla vita dei malati che ho visto guarire”. La frase, incorniciata nell’aula magna del dipartimento, suona ancora oggi come un monito contro la mercificazione della medicina. L’impatto clinico e l’eredità

L’adozione su larga scala dell’aspirazione nasogastrica continua ridefinì completamente l’approccio alla chirurgia addominale, tanto che nel giro di un decennio i manuali operatori dedicarono interi capitoli alla preparazione del “set Wangensteen”. I chirurghi appresero che differire l’intervento di alcune ore, mentre si procedeva alla decompressione e al riequilibrio idro-elettrolitico, poteva fare la differenza tra un esito favorevole e una morte per shock. La mortalità per occlusione del tenue, che all’inizio degli anni Trenta sfiorava ancora il 50% nei reparti non specializzati, scese progressivamente al di sotto del 15% entro il 1950 e ulteriormente quando furono introdotti gli antibiotici. L’impatto più drammatico si registrò nei reparti di ostetricia e ginecologia, dove l’ileo paralitico post-operatorio era una complicanza frequente dopo i grandi interventi pelvici: l’aspirazione permise di evitare reinterventi quasi sempre fatali. Contemporaneamente, la scuola chirurgica del Minnesota diventava un polo di attrazione internazionale: da ogni continente arrivavano borsisti desiderosi di formarsi con Wangensteen, che li accoglieva con il suo tipico piglio severo ma paterno, esigendo una dedizione assoluta allo studio e al lavoro manuale. Tra i suoi allievi si contano figure come Richard Lillehei, pioniere dei trapianti di pancreas, e John Najarian, che avrebbe fondato uno dei più grandi centri di trapianti al mondo. Il metodo di insegnamento di Wangensteen, basato sulla ripetizione ossessiva dei gesti chirurgici e sull’analisi minuziosa dei fallimenti, influenzò profondamente la didattica medica statunitense, anticipando la moderna “morbidity and mortality conference”. Nonostante il successo clinico, Wangensteen rimase sempre uno sperimentatore instancabile: negli anni Quaranta e Cinquanta condusse ricerche sull’ipotermia controllata, sperando di ridurre il metabolismo cerebrale durante gli interventi di neurochirurgia, e fu tra i primi a intuire le potenzialità della circolazione extracorporea. La sua biblioteca storica di medicina, nata come collezione privata, oggi ospita oltre 80.000 volumi rari e costituisce una delle risorse più preziose per gli studiosi di storia della scienza. L’invenzione dell’aspirazione continua, sebbene oggi sia stata in gran parte sostituita da pompe elettroniche più sofisticate, rimane un simbolo di ciò che l’ingegno umano può realizzare con strumenti elementari quando è mosso da un’autentica compassione. Rifiutando il profitto personale, Wangensteen rese il suo dispositivo realmente universale: nessun ospedale, per quanto povero o isolato, fu mai escluso dal beneficio della sua scoperta. Questa scelta, che oggi appare quasi leggendaria, rappresenta un’eredità morale di straordinaria attualità in un’epoca in cui la brevettazione dei farmaci e dei dispositivi medici è al centro di aspre controversie. Il nome di Owen Wangensteen, inciso sulle targhe dei reparti e ricordato nei congressi di chirurgia, continua a ricordare a tutti i professionisti della salute che il progresso più nobile è quello che non conosce barriere economiche. La figura di Owen Wangensteen unisce il rigore del ricercatore, l’umanità del medico e l’etica del filantropo, dimostrando che una singola idea, se generosamente condivisa, può salvare milioni di vite e trasformare una disciplina intera.

Pagine:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255 256 257 258 259 260 261 262 263 264 265 266 267 268 269 270 271 272 273 274 275 276 277 278 279 280 281 282 283 284 285 286 287 288 289 290 291 292 293 294 295 296 297 298 299 300 301 302 303 304 305 306 307 308 309 310 311 312 313 314 315 316 317 318 319 320 321 322 323 324 325 326 327 328 329 330 331 332 333 334 335 336 337 338 339 340 341 342 343 344 345 346 347 348 349 350 351 352 353 354 355 356 357 358 359 360 361 362 363 364 365 366 367 368 369 370 371 372 373 374 375 376 377 378 379 380 381 382 383 384 385 386 387 388 389 390 391 392 393 394 395 396 397 398 399 400 401 402 403 404 405 406 407 408 409 410 411 412 413 414 415 416 417 418 419 420 421 422 423 424 425 426 427 428 429 430 431 432 433 434 435 436 437 438 439 440 441 442 443 444 445 446 447 448 449 450 451 452 453 454 455 456 457 458 459 460 461 462 463 464 465 466 467 468 469 470 471 472 473 474 475 476 477 478 479 480 481 482 483 484 485 486 487 488 489 490 491 492 493 494 495 496 497 498 499 500 501 502 503 504 505 506 507 508 509 510 511 512 513 514 515 516 517 518 519 520 521 522 523 524 525 526 527 528 529 530 531 532 533 534 535 536 537 538 539 540 541 542 543 544 545 546 547 548 549 550 551 552 553 554 555 556 557 558 559 560 561 562 563 564 565 566 567 568 569 570 571 572 573 574 575 576 577 578 579 580 581 582 583 584 585 586 587 588 589 590 591 592 593 594 595 596 597 598 599 600 601 602 603 604 605 606 607 608 609 610 611 612 613 614 615 616 617 618 619 620 621 622 623 624 625 626 627 628 629 630 631 632 633 634 635 636 637 638 639 640 641 642 643 644 645 646 647 648 649 650 651 652 653 654 655 656 657 658 659 660 661 662 663 664 665 666 667 668 669 670 671 672 673 674 675 676 677 678 679 680 681 682 683 684 685 686 687 688 689 690 691 692 693 694 695 696 697 698 699 700 701 702 703 704 705 706 707 708 709 710 711 712 713 714 715 716 717 718 719 720 721 722 723 724 725 726 727 728 729 730 731 732 733 734 735 736 737 738 739 740 741 742 743 744 745 746 747 748 749 750 751 752 753 754 755 756 757 758 759 760 761 762 763 764 765 766 767 768 769 770 771 772 773 774 775 776 777 778 779 780 781 782 783 784 785 786 787 788 789 790 791 792 793 794 795 796 797 798 799 800 801 802 803 804 805 806 807 808 809 810 811 812 813 814 815 816 817 818 819 820 821 822 823 824 825 826 827 828 829 830 831 832 833 834 835 836 837 838 839 840 841 842 843 844 845 846 847 848 849 850 851 852 853 854 855 856 857 858 859 860 861 862 863 864 865 866 867 868 869 870 871 872 873 874 875 876 877 878 879 880 881 882 883 884 885 886 887 888 889 890 891 892 893 894 895 896 897 898 899 900 901 902 903 904 905 906 907 908 909 910 911 912 913 914 915 916 917 918 919 920 921 922 923 924 925 926 927 928 929 930 931 932 933 934 935 936 937 938 939 940 941 942 943 944 945 946 947 948 949 950 951 952 953 954 955 956 957 958 959 960 961 962 963 964 965 966 967 968 969 970 971 972 973 974 975 976 977 978 979 980 981 982 983 984 985 986 987 988 989 990 991 992 993 994 995 996 997 998 999 1000 1001 1002 1003 1004 1005 1006 1007 1008 1009 1010 1011 1012 1013 1014 1015 1016 1017 1018 1019 1020 1021 1022 1023 1024 1025 1026 1027 1028 1029 1030 1031 1032 1033 1034 1035 1036 1037 1038 1039 1040 1041 1042 1043 1044 1045 1046 1047 1048 1049 1050 1051 1052 1053 1054 1055 1056 1057 1058 1059 1060 1061 1062 1063 1064 1065 1066 1067 1068 1069 1070 1071 1072 1073 1074 1075 1076 1077 1078 1079 1080 1081 1082 1083 1084 1085 1086 1087 1088 1089 1090 1091 1092 1093 1094 1095 1096 1097 1098 1099 1100 1101 1102 1103 1104 1105 1106 1107 1108 1109 1110 1111 1112 1113 1114 1115 1116 1117 1118 1119 1120 1121 1122 1123 1124 1125 1126 1127 1128 1129 1130 1131 1132 1133 1134 1135 1136 1137 1138 1139 1140 1141 1142 1143 1144 1145 1146 1147 1148 1149 1150 1151 1152 1153 1154 1155 1156 1157 1158 1159 1160 1161 1162 1163 1164 1165 1166 1167 1168 1169 1170 1171 1172 1173 1174 1175 1176 1177 1178 1179 1180 1181 1182 1183 1184 1185 1186 1187 1188 1189 1190 1191 1192 1193 1194 1195 1196 1197 1198 1199 1200 1201 1202 1203 1204 1205 1206 1207 1208 1209 1210 1211 1212 1213 1214 1215 1216 1217 1218 1219 1220 1221 1222 1223 1224 1225 1226 1227 1228 1229 1230 1231 1232 1233 1234 1235 1236 1237 1238 1239 1240 1241 1242 1243 1244 1245 1246 1247 1248 1249 1250 1251 1252 1253 1254 1255 1256 1257 1258 1259 1260 1261 1262 1263 1264 1265 1266 1267 1268 1269 1270 1271 1272 1273 1274 1275 1276 1277 1278 1279 1280 1281 1282 1283 1284 1285 1286 1287 1288 1289 1290 1291 1292 1293 1294 1295 1296 1297 1298 1299 1300 1301 1302 1303 1304 1305 1306 1307 1308 1309 1310 1311 1312 1313 1314 1315 1316 1317 1318 1319 1320 1321 1322 1323 1324 1325 1326 1327 1328 1329 1330 1331 1332 1333 1334 1335 1336 1337 1338 1339 1340 1341 1342 1343 1344 1345 1346 1347 1348 1349 1350 1351 1352 1353 1354 1355 1356 1357 1358 1359 1360 1361 1362 1363 1364 1365 1366 1367 1368 1369 1370 1371 1372 1373 1374 1375 1376 1377 1378 1379 1380 1381 1382 1383 1384 1385 1386 1387 1388 1389 1390 1391 1392 1393 1394 1395 1396 1397 1398 1399 1400 1401 1402 1403 1404 1405 1406 1407 1408 1409 1410 1411 1412 1413 1414 1415 1416 1417 1418 1419 1420 1421 1422 1423 1424 1425 1426 1427 1428 1429 1430 1431 1432 1433 1434 1435 1436 1437 1438 1439 1440 1441 1442 1443 1444 1445 1446 1447 1448 1449 1450 1451 1452 1453 1454 1455 1456 1457 1458 1459 1460 1461 1462 1463 1464 1465 1466 1467 1468 1469 1470 1471 1472 1473 1474 1475 1476 1477 1478 1479 1480 1481 1482 1483 1484 1485 1486 1487 1488 1489 1490 1491 1492 1493 1494 1495 1496 1497 1498 1499 1500 1501 1502 1503 1504 1505 1506 1507 1508 1509 1510 1511 1512 1513 1514 1515 1516 1517 1518 1519 1520 1521 1522 1523 1524 1525 1526 1527 1528 1529 1530 1531 1532 1533 1534 1535 1536 1537 1538 1539 1540 1541 1542 1543 1544 1545 1546 1547 1548 1549 1550 1551 1552 1553 1554 1555 1556 1557 1558 1559 1560 1561 1562 1563 1564 1565 1566 1567 1568 1569 1570 1571 1572 1573 1574 1575 1576 1577 1578 1579 1580 1581 1582 1583 1584 1585 1586 1587 1588 1589 1590 1591 1592 1593 1594 1595 1596 1597 1598 1599 1600 1601 1602 1603 1604 1605 1606 1607 1608 1609 1610 1611 1612 1613 1614 1615 1616 1617 1618 1619 1620 1621 1622 1623 1624 1625 1626 1627 1628 1629 1630 1631 1632 1633 1634 1635 1636 1637 1638 1639 1640 1641 1642 1643 1644 1645 1646 1647 1648 1649 1650 1651 1652 1653 1654 1655 1656 1657 1658 1659 1660 1661 1662 1663 1664 1665 1666 1667 1668 1669 1670 1671 1672 1673 1674 1675 1676 1677 1678 1679 1680 1681 1682 1683 1684 1685 1686 1687 1688 1689 1690 1691 1692 1693 1694 1695 1696 1697 1698 1699 1700 1701 1702 1703 1704 1705 1706 1707 1708 1709 1710 1711 1712 1713 1714 1715 1716 1717 1718 1719 1720 1721 1722 1723 1724 1725 1726 1727 1728 1729 1730 1731 1732 1733 1734 1735 1736 1737 1738 1739 1740 1741 1742 1743 1744 1745 1746 1747 1748 1749 1750 1751 1752 1753 1754 1755 1756 1757 1758 1759 1760 1761 1762 1763 1764 1765 1766 1767 1768 1769 1770 1771 1772 1773 1774 1775 1776 1777 1778 1779 1780 1781 1782 1783 1784 1785 1786 1787 1788 1789 1790 1791 1792 1793 1794 1795 1796 1797 1798 1799 1800 1801 1802 1803 1804 1805 1806 1807 1808 1809 1810 1811 1812 1813 1814 1815 1816 1817 1818 1819 1820 1821 1822 1823 1824 1825 1826 1827 1828 1829 1830 1831 1832 1833 1834 1835 1836 1837 1838 1839 1840 1841 1842 1843 1844 1845 1846 1847 1848 1849 1850 1851 1852 1853 1854 1855 1856 1857 1858 1859 1860 1861 1862 1863 1864 1865 1866 1867 1868 1869 1870 1871 1872 1873 1874 1875 1876 1877 1878 1879 1880 1881 1882 1883 1884 1885 1886 1887 1888 1889 1890 1891 1892 1893 1894 1895 1896 1897 1898 1899 1900 1901 1902 1903 1904 1905 1906 1907 1908 1909 1910 1911 1912 1913 1914 1915 1916 1917 1918 1919 1920 1921 1922 1923 1924 1925 1926 1927 1928 1929 1930 1931 1932 1933 1934 1935 1936 1937 1938 1939 1940 1941 1942 1943 1944 1945 1946 1947 1948 1949 1950 1951 1952 1953 1954 1955 1956 1957 1958 1959 1960 1961 1962 1963 1964 1965 1966 1967 1968 1969 1970 1971 1972 1973 1974 1975 1976 1977 1978 1979 1980 1981 1982 1983 1984 1985 1986 1987 1988 1989 1990 1991 1992 1993 1994 1995 1996 1997 1998 1999 2000 2001 2002 2003 2004 2005 2006 2007 2008 2009 2010 2011 2012 2013 2014 2015 2016 2017 2018 2019 2020 2021 2022 2023 2024 2025 2026 2027 2028 2029 2030 2031 2032 2033 2034 2035 2036 2037 2038 2039 2040 2041 2042 2043 2044 2045 2046 2047 2048 2049 2050 2051 2052 2053 2054 2055 2056 2057 2058 2059 2060 2061 2062 2063 2064 2065 2066 2067 2068 2069 2070 2071 2072 2073 2074 2075 2076 2077 2078 2079 2080 2081 2082 2083 2084 2085 2086 2087 2088 2089 2090 2091 2092 2093 2094 2095 2096 2097 2098 2099 2100 2101 2102 2103 2104 2105 2106 2107 2108 2109 2110 2111 2112 2113 2114 2115

Microsmeta Podcast

Microsmeta Podcast Feed Atom 0.3

Feed Atom 0.3 Visite guidate a Roma

Visite guidate a Roma

Think different!

Think different!

(p)Link

(p)Link Commenti

Commenti Storico

Storico

Stampa

Stampa